Veille Technologique MCP – Semaine 10 2026 : Expansion Sectorielle et Enjeux de Sécurité

Cette synthèse couvre la période du 2 mars au 8 mars 2026 (semaine 10).

Résumé Exécutif

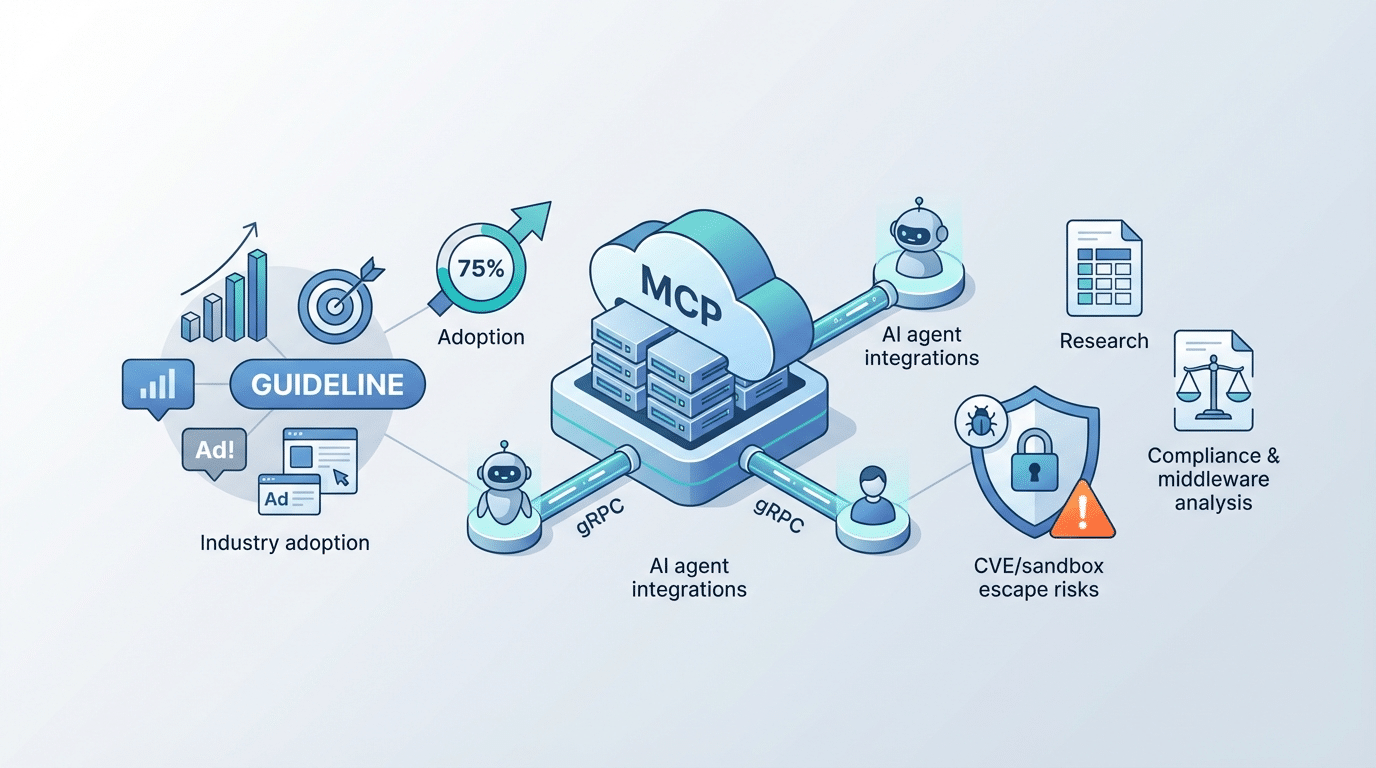

La semaine du 2 au 8 mars 2026 a marqué un tournant décisif dans l’évolution du Model Context Protocol. Trois axes majeurs ont caractérisé cette période : l’expansion sectorielle avec l’entrée de MCP dans l’industrie publicitaire via Guideline, le renforcement de l’infrastructure technique grâce au package de transport gRPC de Google Cloud, et l’émergence de préoccupations sécuritaires critiques avec la découverte de la vulnérabilité CVE-2026-25905. Ces développements ont démontré la maturité croissante de MCP tout en révélant les défis liés à sa généralisation dans les environnements de production.

Évolution et Contexte

Contexte de la Période

Cette veille a couvert la semaine du 2 au 8 mars 2026 (semaine 10), analysée le 9 mars 2026. Cette période a marqué un tournant dans l’évolution du Model Context Protocol avec l’émergence de développements significatifs tant sur le plan technique que sectoriel.

Développements de la Semaine

La semaine du 2 au 8 mars 2026 a été caractérisée par trois axes majeurs de développement.

Premièrement, l’expansion sectorielle de MCP s’est concrétisée avec l’annonce par Guideline du premier serveur MCP dédié à l’industrie publicitaire le 5 mars 2026. Cette initiative a symbolisé la sortie de MCP de son écosystème développeur traditionnel pour pénétrer le secteur AdTech, démontrant une adoption par des structures métier non-tech.

Deuxièmement, l’infrastructure technique s’est renforcée avec la publication par Google Cloud d’un package de transport gRPC durant la semaine du 5 mars 2026. Cette extension a comblé une lacune critique en offrant une alternative au JSON-RPC over HTTP, facilitant l’intégration dans les architectures microservices enterprise existantes.

Troisièmement, la sécurité a émergé comme préoccupation centrale avec la découverte de la vulnérabilité CVE-2026-25905 dans mcp-run-python, permettant l’évasion de sandbox et le détournement de serveurs via du code Python malveillant. Parallèlement, la première taxonomie académique des défauts MCP a été publiée en mars 2026, fournissant un cadre d’analyse empirique des problèmes de fiabilité.

Enfin, l’analyse juridique publiée le 6 mars 2026 a positionné MCP comme middleware standardisé, clarifiant les implications réglementaires pour l’adoption enterprise.

Évolution et Tendances

Il s’agissait de la première semaine de veille documentée. Aucune comparaison historique n’était disponible pour identifier des tendances longitudinales à ce stade.

Actualités

Guideline Media Plan Management MCP Server – Premier Serveur MCP pour l’Industrie Publicitaire

Date : 5 mars 2026 | Source : PRNewswire

Le 5 mars 2026, Guideline a annoncé le premier serveur MCP majeur dédié à la planification et à l’achat média. Cette solution a permis aux agences publicitaires, aux media buyers et aux entreprises de connecter leurs agents IA directement à la plateforme Guideline. L’entreprise a qualifié cet événement de « moment pivot dans sa stratégie agentique ».

Cette annonce a symbolisé l’entrée de MCP dans un nouveau secteur vertical (AdTech) et a témoigné de l’adoption du protocole par des structures non-tech. Contrairement aux outils développeurs traditionnels qui constituaient jusqu’alors le cœur de l’écosystème MCP, cette initiative a démontré que le protocole pouvait répondre à des cas d’usage métier spécifiques dans des industries établies.

Impact : Extension de MCP vers des cas d’usage métier spécifiques, au-delà des outils développeurs traditionnels. Cette évolution a ouvert la voie à une adoption plus large dans des secteurs verticaux variés.

CVE-2026-25905 – Vulnérabilité Critique RCE dans mcp-run-python

Date : Semaine du 2 au 8 mars 2026 | Source : CVE Database

Une vulnérabilité critique a été découverte durant la semaine du 2 au 8 mars 2026, permettant l’évasion de sandbox et le détournement de serveurs MCP via du code Python malveillant. Les fonctions runPython et runPythonAsync souffraient d’un manque d’isolation avec l’environnement JavaScript (Pyodide), autorisant l’accès à des objets globaux, la modification de l’état du serveur MCP et l’interception des handlers d’outils (technique connue sous le nom de MCP tool shadowing).

Indicateurs de compromission identifiés :

- Modifications inattendues des outils MCP

- Accès Python au module

jsde Pyodide - Altérations anormales du JavaScript

Impact sécurité : Risque d’exécution de code arbitraire, manipulation des réponses IA et actions non autorisées. Les experts ont recommandé plusieurs mitigations : application de patchs, validation stricte des entrées utilisateur et renforcement du sandboxing.

Cette découverte a coïncidé avec l’identification de deux autres vulnérabilités connexes en mars 2026 :

- CVE-2026-23523 : Exécution de commandes arbitraires dans Dive MCP Host

- CVE-2026-25546 : Injection de commandes dans Godot MCP

Analyse Juridique : MCP comme Middleware Standardisé

Date : 6 mars 2026 | Source : JD Supra

Le 6 mars 2026, un primer juridique a été publié présentant MCP comme un middleware standardisé gérant les interactions IA-systèmes externes via des primitives (ressources, outils, prompts). L’analyse a distingué MCP des API traditionnelles et a examiné les implications réglementaires et contractuelles liées à l’adoption en entreprise.

Ce document a fourni un cadre d’analyse destiné aux décideurs juridiques, abordant notamment les questions de responsabilité, de conformité réglementaire et de propriété intellectuelle dans le contexte des intégrations IA via MCP.

Impact business : Clarification des enjeux réglementaires et contractuels pour faciliter la prise de décision des entreprises considérant l’adoption de MCP.

Développements Techniques

Google Cloud gRPC Transport Package – Nouveau Protocole de Transport Officiel

Date : Semaine du 5 mars 2026 | Source : Google Cloud

Durant la semaine du 5 mars 2026, Google Cloud a publié un package de transport gRPC pour MCP, comblant une lacune critique pour les entreprises ayant standardisé gRPC dans leurs architectures microservices. Jusqu’à cette publication, MCP ne proposait que JSON-RPC over HTTP comme protocole de transport.

Cette extension a offert plusieurs avantages techniques :

- Compatibilité native avec les infrastructures microservices existantes

- Performance améliorée grâce au protocole binaire de gRPC

- Support du streaming bidirectionnel

- Interopérabilité renforcée avec les écosystèmes Google Cloud

Impact technique : Élargissement des options de transport au-delà du stdio et SSE, facilitant l’intégration de MCP dans les infrastructures microservices actuelles et réduisant les frictions d’adoption au niveau enterprise.

Première Taxonomie des Défauts Réels dans les Serveurs MCP

Date : Mars 2026 | Source : arXiv

En mars 2026, un article académique a été publié proposant la première taxonomie empirique des défauts MCP, basée sur des données collectées auprès de praticiens. Cette recherche a identifié cinq types majeurs de problèmes affectant la fiabilité et la sécurité des serveurs MCP :

- Défauts de gestion d’état et de session

- Problèmes d’isolation et de sandboxing

- Erreurs de validation des entrées utilisateur

- Failles de gestion des erreurs et des exceptions

- Vulnérabilités liées aux dépendances tierces

Cette taxonomie a offert un cadre d’analyse permettant d’identifier les composants sujets aux erreurs et de renforcer la robustesse des intégrations LLM. Les chercheurs ont recommandé l’adoption de pratiques de développement sécurisé spécifiques à l’écosystème MCP.

Impact recherche : Établissement d’un cadre méthodologique pour améliorer la fiabilité des implémentations MCP et guider les développeurs dans la création de serveurs plus robustes.

WebMCP – Progression de la Standardisation W3C

Contexte : Le développement de WebMCP s’est poursuivi durant cette période en tant que standard du W3C Community Group, avec la participation de Google et Microsoft. Une réunion était planifiée pour le 7 avril 2026 sur MCP-I (Identity), témoignant de l’engagement continu des acteurs majeurs dans la standardisation du protocole.

Contexte Additionnel

Projection Confirmée

Plusieurs sources convergentes ont confirmé qu’environ 75 % des fournisseurs de passerelles enterprise intégreraient MCP d’ici la fin de l’année 2026. Cette projection a renforcé la position de MCP comme standard émergent pour les intégrations IA en entreprise.

Notes Méthodologiques

Durant la période d’analyse du 2 au 8 mars 2026, plusieurs observations méthodologiques ont été notées :

- Aucune activité GitHub n’a été détectée sur les repositories modelcontextprotocol/* durant la période

- Aucune discussion n’a été identifiée sur r/LocalLLaMA ou r/MachineLearning entre le 2 et le 8 mars

- Aucun article Medium n’a été identifié dans la fenêtre temporelle stricte

- Les tutoriels dev.to listés constituaient des guides généraux sans timestamp précis dans la période analysée

Conclusion

La semaine du 2 au 8 mars 2026 a représenté un moment charnière dans l’évolution du Model Context Protocol. Trois dimensions majeures ont caractérisé cette période :

1. Expansion sectorielle : L’annonce de Guideline le 5 mars 2026 a démontré que MCP dépassait le stade d’outil développeur pour devenir une infrastructure métier adoptée par des secteurs verticaux comme l’AdTech. Cette évolution a validé la pertinence du protocole au-delà de son écosystème d’origine.

2. Maturité technique : La publication du package de transport gRPC par Google Cloud a comblé une lacune critique et facilité l’adoption enterprise. Cette extension a témoigné de l’engagement des acteurs majeurs du cloud dans l’écosystème MCP et a réduit les frictions d’intégration dans les architectures existantes.

3. Enjeux de sécurité : La découverte de CVE-2026-25905 et la publication de la première taxonomie des défauts MCP ont mis en lumière les défis sécuritaires liés à la généralisation du protocole. Ces développements ont souligné la nécessité d’un durcissement sécuritaire pour les déploiements en production.

Les perspectives pour les semaines suivantes incluaient une attention accrue aux questions de sécurité, une accélération de l’adoption enterprise portée par les extensions de transport, et une probable diversification sectorielle suivant l’exemple de Guideline. La réunion du 7 avril 2026 sur MCP-I (Identity) était attendue pour clarifier les questions d’authentification et d’autorisation, cruciales pour les déploiements enterprise.

La projection confirmant que 75 % des fournisseurs de passerelles enterprise intégreraient MCP d’ici fin 2026 a renforcé la position du protocole comme standard émergent incontournable pour les intégrations IA en entreprise.

Glossaire – Pour Mieux Comprendre

API (Application Programming Interface) : Interface de programmation permettant à différents logiciels de communiquer entre eux. C’est comme une prise électrique standardisée qui permet à différents appareils de se connecter au réseau.

AdTech : Abréviation de “Advertising Technology”, désignant l’ensemble des technologies utilisées dans l’industrie publicitaire pour gérer, diffuser et analyser les campagnes publicitaires.

CVE (Common Vulnerabilities and Exposures) : Système d’identification standardisé des failles de sécurité informatique. Chaque vulnérabilité reçoit un numéro unique pour faciliter son suivi et sa correction.

gRPC : Technologie de communication entre logiciels développée par Google, particulièrement efficace pour les échanges rapides entre différents services d’une application. Plus performant que les méthodes traditionnelles comme HTTP.

JSON-RPC : Protocole léger permettant à des programmes d’échanger des informations et d’exécuter des commandes à distance en utilisant le format JSON (format de données simple et lisible).

LLM (Large Language Model) : Modèle d’intelligence artificielle entraîné sur d’énormes quantités de texte, capable de comprendre et de générer du langage naturel. ChatGPT et Claude sont des exemples de LLM.

MCP (Model Context Protocol) : Protocole standardisé permettant aux intelligences artificielles de communiquer avec différents outils et sources de données de manière uniforme. C’est comme un langage universel pour les IA.

Media Buyer : Professionnel chargé d’acheter des espaces publicitaires (télévision, internet, affichage) pour le compte d’annonceurs.

Microservices : Architecture logicielle où une application est décomposée en petits services indépendants qui communiquent entre eux. Chaque service gère une fonction spécifique, facilitant la maintenance et l’évolution.

Middleware : Logiciel intermédiaire qui facilite la communication et l’échange de données entre différentes applications. C’est comme un traducteur qui permet à des programmes parlant des langages différents de se comprendre.

Primitives : Fonctions de base d’un système, éléments fondamentaux à partir desquels des fonctionnalités plus complexes peuvent être construites. Comparable aux briques de base d’un jeu de construction.

Pyodide : Version de Python fonctionnant directement dans les navigateurs web, permettant d’exécuter du code Python sans installation serveur.

RCE (Remote Code Execution) : Type de vulnérabilité permettant à un attaquant d’exécuter du code malveillant à distance sur un système cible, sans y avoir physiquement accès.

Sandbox : Environnement d’exécution isolé et sécurisé où un programme peut fonctionner sans risquer d’affecter le reste du système. Comparable à un bac à sable où les enfants peuvent jouer sans salir toute la maison.

SSE (Server-Sent Events) : Technologie permettant à un serveur d’envoyer automatiquement des mises à jour à un client (navigateur) sans que celui-ci ait besoin de les demander constamment.

stdio (Standard Input/Output) : Mécanisme de base permettant aux programmes d’échanger des données via des flux d’entrée et de sortie standardisés.

Streaming bidirectionnel : Mode de communication où deux systèmes peuvent s’envoyer des données simultanément dans les deux sens, comme une conversation téléphonique (contrairement à un échange de messages écrits où chacun attend son tour).

Taxonomie : Système de classification organisé permettant de catégoriser et d’organiser des éléments selon leurs caractéristiques communes. Similaire à la classification des espèces vivantes en biologie.

Tool Shadowing : Technique d’attaque où un attaquant intercepte et modifie les outils MCP pour manipuler leurs comportements sans que l’utilisateur s’en aperçoive.

Transport (protocole de) : Méthode technique utilisée pour faire circuler les données entre différents systèmes informatiques. Comparable aux différents moyens de transport (route, rail, air) pour déplacer des marchandises.

W3C (World Wide Web Consortium) : Organisation internationale qui développe des standards pour le Web afin d’assurer la compatibilité et l’évolution harmonieuse des technologies web.