Veille Technologique MCP – Semaine 9 2026 : Sécurité et Consolidation Entreprise

Résumé Exécutif

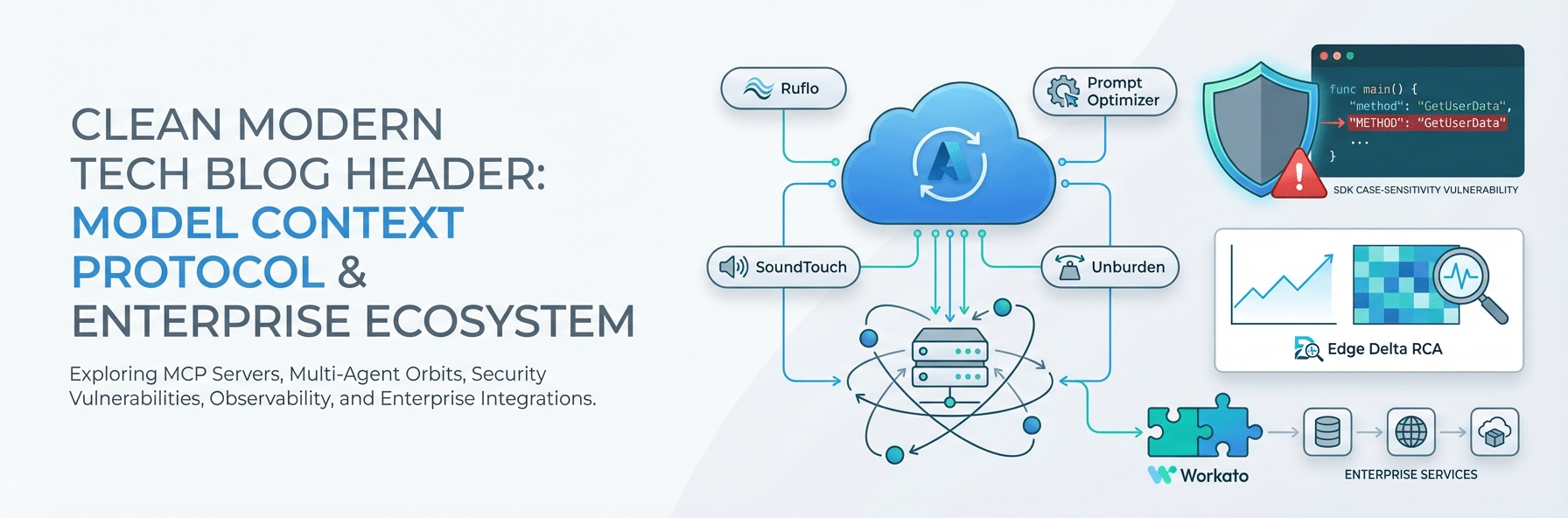

Cette synthèse couvre la période du 23 février au 1er mars 2026 (semaine 9). La semaine a été marquée par trois développements majeurs dans l’écosystème Model Context Protocol. Premièrement, une vulnérabilité critique (CVE-2026-27896) a été découverte le 26 février dans le SDK Go MCP, nécessitant une mise à jour urgente vers la version 1.3.1. Deuxièmement, Microsoft a annoncé le 23 février l’extension Azure Functions pour MCP, première implémentation majeure du standard MCP Apps en environnement cloud. Troisièmement, l’adoption entreprise s’est accélérée avec les lancements d’Edge Delta (serveur d’observabilité télémétrique) et de Workato (plateforme d’intégration managée). Parallèlement, quatre nouveaux serveurs communautaires ont été référencés le 1er mars, couvrant l’orchestration multi-agent, la domotique audio, l’optimisation de prompts et la sécurité offensive.

Évolution et Contexte

Cette veille a couvert la période du 23 février au 1er mars 2026, soit la neuvième semaine de l’année 2026. L’analyse a été finalisée le 2 mars 2026, permettant une vue d’ensemble complète des développements survenus durant ces sept jours. Cette période s’est inscrite dans une phase de maturation de l’écosystème MCP, plus d’un an après son lancement initial.

La semaine a été caractérisée par trois axes stratégiques distincts. Le premier axe a concerné la sécurité : une vulnérabilité critique (CVE-2026-27896) a été découverte le 26 février dans le SDK Go MCP, avec un score CVSS de 7.0. Cette faille a permis le contournement des contrôles de sécurité via l’exploitation de la sensibilité à la casse, bien qu’un correctif ait été rapidement déployé dans la version 1.3.1.

Le deuxième axe a porté sur l’adoption cloud : l’annonce par Microsoft le 23 février de l’extension Azure Functions pour MCP a constitué la première implémentation majeure du standard MCP Apps. Cette solution a offert un support multi-langages (Python, TypeScript, .NET) pour l’hébergement serverless, facilitant le déploiement scalable de serveurs MCP personnalisés.

Le troisième axe a concerné l’écosystème entreprise, qui s’est enrichi avec deux solutions managées. Edge Delta a lancé son serveur d’observabilité télémétrique fin février, permettant l’analyse de causes racines en quelques secondes via prompts en langage naturel. Workato a déployé sa plateforme d’intégration entreprise avec des serveurs composables pré-intégrés. Parallèlement, quatre nouveaux serveurs communautaires ont été référencés le 1er mars, couvrant l’orchestration multi-agent (Ruflo), la domotique (SoundTouch), l’optimisation de prompts et la sécurité offensive (Unburden).

Il s’agit de la première semaine de veille documentée dans ce système d’analyse. Aucun contexte historique n’était disponible pour établir des comparaisons longitudinales. Cette semaine inaugurale a néanmoins révélé une phase de consolidation caractérisée par l’absence d’évolutions protocolaires majeures, suggérant que l’écosystème MCP était entré dans une période de fiabilisation opérationnelle plutôt que d’innovation fonctionnelle. L’attention s’est concentrée sur la sécurité, l’adoption cloud et les cas d’usage entreprise, indicateurs d’une maturité croissante de l’écosystème.

Actualités

🔴 Sécurité Critique : CVE-2026-27896 dans le SDK Go MCP

Le 26 février 2026, une vulnérabilité critique a été publiée sous l’identifiant CVE-2026-27896, affectant le SDK Go du Model Context Protocol. Cette faille de sécurité, évaluée avec un score CVSS de 7.0 (niveau élevé), a permis le contournement des contrôles de sécurité tels que les pare-feu applicatifs et les WAF via une exploitation de la sensibilité à la casse.

L’origine technique de cette vulnérabilité résidait dans le comportement de la fonction encoding/json.Unmarshal de Go, qui acceptait les clés JSON en mode insensible à la casse. Ce comportement est entré en conflit avec la spécification JSON-RPC 2.0, qui exigeait une correspondance strictement sensible à la casse. Les attaquants ont pu exploiter ce décalage normatif en envoyant des requêtes avec une casse modifiée (“METHOD” ou “Method” au lieu de “method”), permettant ainsi de contourner les politiques de sécurité intermédiaires et de compromettre l’intégrité système.

Cette vulnérabilité a été classée sous les identifiants CWE-436 (Conflit d’interprétation) et CWE-178 (Gestion incorrecte de la sensibilité à la casse). Les versions du SDK Go MCP antérieures à la 1.3.1 ont été affectées. Un correctif a été rapidement déployé dans la version 1.3.1. Le score EPSS de 0.00048 a indiqué une probabilité d’exploitation relativement faible dans la pratique.

Les indicateurs de compromission à surveiller dans les logs ont inclus les requêtes JSON-RPC avec une casse non standard et les discordances entre comportements attendus et observés du protocole. Cette découverte a souligné l’importance de la conformité stricte aux spécifications protocolaires dans les implémentations MCP.

Consulter le rapport CVE complet

☁️ Microsoft lance l’extension Azure Functions pour MCP

Le 23 février 2026, Microsoft a annoncé le lancement de l’extension Azure Functions pour le Model Context Protocol, marquant la première implémentation officielle majeure du standard MCP Apps. Cette extension a offert un support natif pour l’hébergement serverless de serveurs MCP sur Azure, avec une prise en charge multi-langages incluant Python, TypeScript et .NET.

Cette solution a simplifié considérablement le développement d’applications conformes au standard AAIF (Agentic AI Foundation), permettant aux développeurs de déployer des serveurs MCP personnalisés de manière scalable sans gérer l’infrastructure sous-jacente. L’intégration native avec l’écosystème Azure a facilité la connexion avec Azure AI Services et autres ressources cloud.

Les cas d’usage principaux ont inclus le déploiement scalable de serveurs MCP personnalisés, l’intégration avec les services d’intelligence artificielle Azure, et l’orchestration d’agents IA en environnement entreprise. Cette annonce a représenté une implémentation concrète des « MCP Apps » évoquées par l’Agentic AI Foundation comme des « early technical wins », confirmant l’engagement des acteurs cloud majeurs dans l’écosystème MCP.

🏢 Edge Delta lance son serveur MCP d’observabilité télémétrique

Fin février 2026, Edge Delta a annoncé le lancement de son serveur MCP dédié à l’observabilité et à la sécurité télémétrique. Cette solution a connecté les grands modèles de langage aux données de télémétrie pour améliorer l’observabilité des systèmes et renforcer la sécurité opérationnelle.

Les fonctionnalités clés ont inclus l’analyse de causes racines (Root Cause Analysis) en quelques secondes via des prompts IDE, la possibilité d’effectuer des requêtes en langage naturel sur les données télémétriques, et une base architecturale respectant le standard MCP ouvert d’Anthropic. Edge Delta a prévu des extensions futures incluant des tableaux de bord et des métriques temps réel.

L’architecture proposée s’est intégrée avec les agents d’observabilité existants (APM, logs, traces), offrant un accès contextuel aux incidents de production et supportant les workflows DevOps et SRE. Cette solution a démocratisé l’analyse d’incidents complexes via l’IA conversationnelle, permettant aux équipes techniques d’interroger leurs données télémétriques sans expertise spécialisée en requêtes complexes.

🏢 Workato déploie sa plateforme d’intégration entreprise MCP

Durant la période du 23 février au 1er mars 2026, Workato a lancé une solution entreprise de serveurs MCP entièrement managés, positionnée comme une plateforme d’intégration en tant que service (iPaaS) orientée MCP.

Cette plateforme a proposé des serveurs composables pré-intégrés avec un support multi-clients incluant ChatGPT, Claude, Amazon Q, Cursor et Gemini. Des recettes préconstruites ont été fournies pour les cas d’usage courants, accompagnées de fonctionnalités de sécurité entreprise comprenant le contrôle d’accès basé sur les rôles (RBAC), la limitation de débit et les journaux d’audit.

Workato a établi des partenariats stratégiques avec Anthropic, AWS, Atlassian et Box pour faciliter l’intégration. Cette solution a visé les entreprises du Fortune 500, dont environ 28 % avaient déjà adopté MCP selon les données disponibles. L’objectif déclaré a été d’éliminer les frictions d’intégration pour accélérer l’adoption du Model Context Protocol en environnement entreprise.

🔧 Quatre nouveaux serveurs communautaires référencés

Le 1er mars 2026, quatre serveurs MCP notables ont été ajoutés au registre communautaire, illustrant l’extension des cas d’usage vers de nouveaux domaines :

- Ruflo – Serveur d’orchestration multi-agent pour Claude, permettant la coordination de systèmes multi-agents et l’optimisation des workflows conversationnels complexes

- SoundTouch – Serveur de contrôle d’appareils audio Bose, apportant l’intégration domotique via MCP et permettant des commandes vocales ou pilotées par IA pour les équipements Bose

- Prompt Optimizer – Serveur de scoring et de réduction des coûts, offrant une analyse qualitative des prompts et une optimisation automatique des coûts d’inférence des modèles de langage

- Unburden – Serveur d’automatisation en sécurité offensive, permettant des tests de sécurité automatisés via IA et l’intégration de tests de pénétration dans les workflows MCP

Ces ajouts ont démontré l’extension de l’écosystème MCP vers l’Internet des objets (IoT), la sécurité offensive et l’optimisation économique des déploiements d’IA, témoignant de la polyvalence du protocole au-delà de ses cas d’usage initiaux.

Tutoriels

Aucun tutoriel significatif n’a été publié durant la semaine 9 de 2026. Les contenus éducatifs détectés sur les plateformes dev.to et Medium ont constitué des ressources générales sans nouveauté temporelle spécifique à cette période d’analyse. Les développeurs souhaitant se former au Model Context Protocol ont pu continuer à s’appuyer sur la documentation officielle et les tutoriels existants publiés lors des semaines précédentes.

Développements Techniques

Architecture de sécurité : leçons de la CVE-2026-27896

La vulnérabilité découverte dans le SDK Go MCP a mis en lumière des enjeux architecturaux fondamentaux concernant la conformité aux spécifications protocolaires. Le conflit entre le comportement permissif de encoding/json.Unmarshal et les exigences strictes de JSON-RPC 2.0 a démontré l’importance d’une validation rigoureuse au niveau de l’implémentation.

Les développeurs d’implémentations MCP ont été appelés à examiner leurs mécanismes de désérialisation JSON pour s’assurer qu’ils respectaient strictement la sensibilité à la casse exigée par la spécification. Cette découverte a également souligné la nécessité de tests de conformité protocolaire approfondis, incluant des cas limites exploitant les ambiguïtés potentielles entre différentes couches d’abstraction.

Le déploiement rapide d’un correctif dans la version 1.3.1 a illustré la réactivité de l’écosystème MCP face aux problèmes de sécurité, établissant un précédent positif pour la gestion des vulnérabilités futures.

Implémentation serverless : l’approche Azure Functions

L’extension Azure Functions pour MCP a introduit un modèle d’hébergement serverless spécifiquement adapté aux serveurs MCP. Cette approche a permis aux développeurs de se concentrer sur la logique métier de leurs serveurs sans gérer l’infrastructure sous-jacente, tout en bénéficiant de la scalabilité automatique et de l’intégration native avec l’écosystème Azure.

Le support multi-langages (Python, TypeScript, .NET) a offert une flexibilité importante, permettant aux équipes de développer dans leur langage de prédilection tout en maintenant la conformité au standard MCP Apps. Cette approche polyglotte a facilité l’adoption du protocole dans des organisations ayant des stacks technologiques hétérogènes.

L’intégration avec Azure AI Services a ouvert des possibilités d’orchestration complexe, permettant aux serveurs MCP hébergés sur Azure Functions de coordonner plusieurs services d’intelligence artificielle au sein de workflows unifiés. Cette architecture a représenté un modèle de déploiement scalable pour les applications MCP en environnement cloud.

Observabilité télémétrique : le modèle Edge Delta

L’approche d’Edge Delta pour l’observabilité via MCP a introduit un nouveau paradigme d’interaction avec les données télémétriques. En permettant des requêtes en langage naturel sur les logs, métriques et traces, cette solution a abaissé significativement la barrière d’entrée pour l’analyse d’incidents complexes.

L’architecture proposée a reposé sur une couche de traduction entre le langage naturel des prompts utilisateur et les requêtes structurées nécessaires pour interroger les systèmes de télémétrie. Cette abstraction a permis aux équipes DevOps et SRE d’obtenir des analyses de causes racines sans maîtriser les syntaxes spécifiques de chaque outil d’observabilité.

L’intégration avec les agents d’observabilité existants (APM, logs, traces) a préservé les investissements technologiques antérieurs tout en ajoutant une couche d’intelligence conversationnelle. Cette approche incrémentale a facilité l’adoption en évitant de nécessiter une refonte complète des stacks d’observabilité existants.

Intégration entreprise : l’approche iPaaS de Workato

La plateforme Workato a proposé une approche d’intégration en tant que service spécifiquement conçue pour l’écosystème MCP. Les serveurs composables pré-intégrés ont permis un assemblage rapide de workflows complexes sans développement personnalisé extensif.

L’architecture de sécurité entreprise intégrée (RBAC, limitation de débit, journaux d’audit) a répondu aux exigences de gouvernance des grandes organisations. Cette approche a contrasté avec les implémentations communautaires souvent focalisées sur la fonctionnalité plutôt que sur la conformité réglementaire et organisationnelle.

Le support multi-clients (ChatGPT, Claude, Amazon Q, Cursor, Gemini) a offert une flexibilité importante pour les organisations souhaitant déployer des stratégies multi-fournisseurs, évitant ainsi le verrouillage technologique. Cette approche agnostique a positionné Workato comme une couche d’abstraction permettant de changer de fournisseur de modèles de langage sans refonte complète des intégrations.

Cas d’usage spécialisés : nouveaux serveurs communautaires

Les quatre serveurs communautaires référencés le 1er mars 2026 ont illustré la diversification des applications MCP. Le serveur Ruflo d’orchestration multi-agent a introduit des capacités de coordination entre plusieurs agents Claude, permettant des workflows conversationnels où différents agents ont pu se spécialiser dans des domaines complémentaires.

Le serveur SoundTouch a étendu l’écosystème MCP vers l’Internet des objets, démontrant que le protocole pouvait servir d’interface unifiée entre l’intelligence artificielle conversationnelle et les appareils connectés. Cette approche a ouvert des perspectives pour la domotique pilotée par IA.

Le serveur Prompt Optimizer a répondu à des préoccupations économiques croissantes en permettant d’analyser et d’optimiser les prompts pour réduire les coûts d’inférence. Cette fonctionnalité a été particulièrement pertinente pour les déploiements à grande échelle où les coûts d’API pouvaient rapidement devenir significatifs.

Le serveur Unburden en sécurité offensive a introduit l’automatisation de tests de pénétration via MCP, permettant aux équipes de sécurité d’intégrer des analyses de vulnérabilité dans leurs workflows conversationnels. Cette approche a représenté une nouvelle frontière pour l’application du protocole dans le domaine de la cybersécurité.

Conclusion

La semaine 9 de 2026 a marqué une phase de consolidation et de maturation de l’écosystème Model Context Protocol. L’absence d’évolutions protocolaires majeures a contrasté avec l’activité intense observée en 2025, suggérant que le protocole était entré dans une période de stabilisation technique.

La découverte de la CVE-2026-27896 a souligné l’importance de la rigueur dans l’implémentation des spécifications, rappelant que même des protocoles bien conçus pouvaient présenter des vulnérabilités au niveau de leurs implémentations spécifiques. Le déploiement rapide d’un correctif a démontré la maturité des processus de gestion de sécurité de l’écosystème.

L’annonce de Microsoft concernant Azure Functions a représenté un jalon significatif dans l’adoption cloud du MCP, offrant une solution serverless mature pour l’hébergement de serveurs MCP. Cette initiative a été complétée par les solutions entreprise d’Edge Delta et Workato, démontrant que l’écosystème évoluait vers des offres managées répondant aux exigences de gouvernance et de scalabilité des grandes organisations.

Les nouveaux serveurs communautaires ont illustré la polyvalence du protocole, s’étendant vers l’IoT, la sécurité offensive et l’optimisation économique. Cette diversification a confirmé que le MCP dépassait ses cas d’usage initiaux pour devenir une infrastructure d’intégration générique entre intelligence artificielle et systèmes externes.

Dans les semaines à venir, l’attention devrait se porter sur l’adoption de la version 1.3.1 du SDK Go pour mitiger la vulnérabilité découverte, l’émergence potentielle d’autres implémentations cloud du standard MCP Apps, et la consolidation des solutions entreprise managées comme alternatives aux implémentations communautaires pour les organisations ayant des exigences strictes de sécurité et de conformité.

Glossaire – Pour Mieux Comprendre

API (Application Programming Interface) : Interface permettant à différents logiciels de communiquer entre eux. C’est comme une prise électrique standardisée qui permet à différents appareils de se brancher et d’échanger de l’énergie, sauf qu’ici il s’agit d’échanger des données.

APM (Application Performance Monitoring) : Surveillance de la performance des applications. C’est comme un tableau de bord de voiture qui vous indique la vitesse, la consommation et les problèmes éventuels, mais pour les logiciels.

CVSS (Common Vulnerability Scoring System) : Système de notation standardisé pour évaluer la gravité des failles de sécurité. Un score de 7.0 est considéré comme élevé, indiquant une vulnérabilité sérieuse nécessitant une attention rapide.

CVE (Common Vulnerabilities and Exposures) : Identifiant unique attribué à une faille de sécurité découverte. C’est comme un numéro de série permettant aux professionnels de la sécurité de parler de la même vulnérabilité de manière non ambiguë.

CWE (Common Weakness Enumeration) : Classification des types de faiblesses de sécurité. Plutôt que de cataloguer chaque faille individuelle, les CWE regroupent les problèmes par catégories (comme “gestion incorrecte de la casse”).

DevOps : Approche combinant développement logiciel et opérations informatiques pour accélérer la livraison d’applications. C’est l’équivalent d’une chaîne de production automobile où conception et fabrication travaillent en étroite collaboration.

Domotique : Automatisation des équipements domestiques. Il s’agit de rendre votre maison “intelligente” en permettant le contrôle centralisé de l’éclairage, du chauffage, des appareils audio, etc.

EPSS (Exploit Prediction Scoring System) : Système prédisant la probabilité qu’une vulnérabilité soit effectivement exploitée par des attaquants. Un score faible indique que malgré l’existence théorique d’une faille, son exploitation pratique reste peu probable.

IDE (Integrated Development Environment) : Environnement de développement intégré. C’est l’atelier complet du développeur, regroupant éditeur de code, débogueur et outils de test dans une seule application.

IoC (Indicator of Compromise) : Indicateur de compromission. Ce sont les traces laissées par une attaque informatique, comme des empreintes digitales sur une scène de crime permettant d’identifier qu’une intrusion a eu lieu.

IoT (Internet of Things) : Internet des objets. Il s’agit d’appareils physiques connectés à internet (thermostats, caméras, enceintes) qui peuvent être contrôlés à distance et échanger des données.

iPaaS (Integration Platform as a Service) : Plateforme d’intégration en tant que service. C’est un service cloud qui connecte différentes applications entre elles, comme un hub USB qui permet de brancher plusieurs périphériques à un ordinateur.

JSON (JavaScript Object Notation) : Format d’échange de données structurées largement utilisé. C’est comme un formulaire standardisé que les applications peuvent facilement lire et remplir pour s’échanger des informations.

JSON-RPC : Protocole d’appel de procédures à distance utilisant JSON. Il permet à une application d’exécuter des fonctions sur un serveur distant comme si elles étaient locales.

LLM (Large Language Model) : Grand modèle de langage. Ce sont les intelligences artificielles capables de comprendre et générer du texte, comme ChatGPT ou Claude.

Logs : Journaux d’événements enregistrant l’activité d’un système. C’est l’équivalent d’un registre où sont consignées toutes les actions effectuées, permettant de retracer l’historique et de diagnostiquer des problèmes.

MCP (Model Context Protocol) : Protocole de contexte de modèle. C’est un standard permettant aux modèles d’intelligence artificielle de se connecter de manière uniforme à différents outils et sources de données externes.

MCP Apps : Applications conformes au standard établi par l’Agentic AI Foundation pour les applications utilisant le Model Context Protocol. C’est une spécification garantissant l’interopérabilité entre différentes implémentations.

Pentest (Penetration Testing) : Test de pénétration. Il s’agit de simuler une attaque informatique pour identifier les vulnérabilités d’un système, comme un cambrioleur éthique qui testerait vos serrures pour vous indiquer lesquelles renforcer.

Prompt : Instruction donnée à un modèle d’intelligence artificielle pour obtenir une réponse. C’est la question ou la commande que vous formulez pour interagir avec une IA conversationnelle.

RBAC (Role-Based Access Control) : Contrôle d’accès basé sur les rôles. Système de sécurité attribuant des permissions selon le rôle de l’utilisateur (administrateur, utilisateur standard, invité), comme différents niveaux de badges d’accès dans une entreprise.

RCA (Root Cause Analysis) : Analyse de cause racine. Méthode d’investigation pour identifier la cause fondamentale d’un problème, plutôt que de traiter uniquement ses symptômes.

SDK (Software Development Kit) : Kit de développement logiciel. C’est une boîte à outils pour développeurs contenant bibliothèques, documentation et exemples pour faciliter la création d’applications utilisant une technologie spécifique.

Serverless : Architecture sans serveur. Le développeur déploie son code sans gérer l’infrastructure sous-jacente, qui est automatiquement provisionnée et mise à l’échelle par le fournisseur cloud. C’est comme louer une voiture avec chauffeur plutôt que posséder et entretenir son propre véhicule.

SRE (Site Reliability Engineering) : Ingénierie de fiabilité des sites. Discipline appliquant les principes d’ingénierie logicielle aux opérations informatiques pour créer des systèmes ultra-fiables et scalables.

Télémétrie : Collecte automatique de données sur le fonctionnement d’un système. C’est comme les capteurs dans une voiture de course qui enregistrent température, pression et performances pour permettre l’analyse après la course.

Traces : Enregistrements détaillés du cheminement d’une requête à travers différents services. C’est comme suivre un colis avec un numéro de suivi pour voir par quels centres de tri il est passé.

WAF (Web Application Firewall) : Pare-feu applicatif web. Système de sécurité filtrant et surveillant le trafic vers une application web, comme un vigile contrôlant les entrées d’un bâtiment.

Workflow : Flux de travail. Séquence d’étapes automatisées pour accomplir une tâche complexe, comme une chaîne de montage où chaque station effectue une opération spécifique.

Sources principales

- CVE-2026-27896 – MITRE Corporation (26 février 2026)

- Annonce Azure Functions MCP Extension – Microsoft Azure (23 février 2026)

- Edge Delta MCP Server – Communiqué de presse Edge Delta (février 2026)

- Workato Enterprise MCP Platform – Documentation Workato (février-mars 2026)

- MCP Community Registry – Mise à jour du 1er mars 2026