Veille Technologique MCP – Semaine 6 2026 : Entrée Stratégique de Google Cloud et Alerte Sécurité Critique

Cette synthèse couvrait la période du 2 février au 8 février 2026 (semaine 6).

Résumé Exécutif

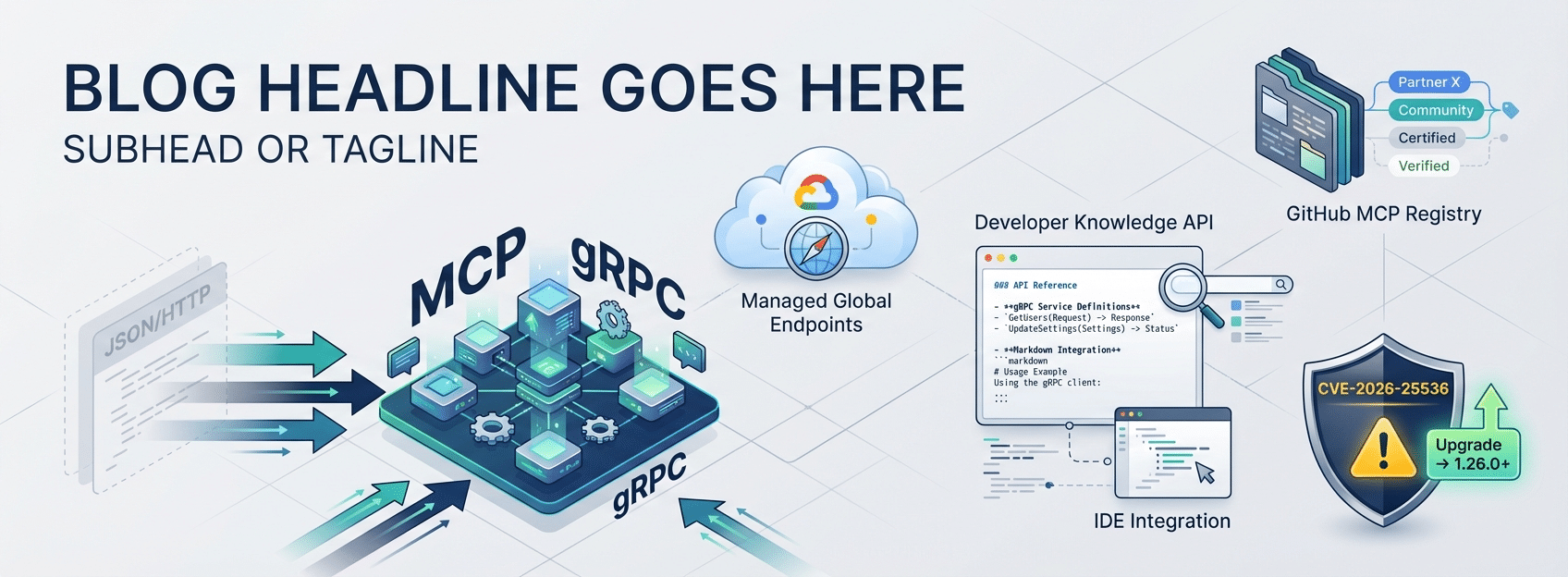

La semaine 6 de 2026 a été marquée par l’entrée significative de Google Cloud dans l’écosystème Model Context Protocol avec deux contributions majeures. Le géant technologique a annoncé un package de transport gRPC qui a répondu à une demande communautaire formulée depuis avril 2025, puis a lancé le 4 février sa Developer Knowledge API avec serveur MCP dédié. En parallèle, une vulnérabilité critique (CVE-2026-25536) a été publiée concernant le SDK TypeScript, nécessitant une action immédiate pour les déploiements en production. Le GitHub MCP Registry a également été inauguré le 2 février avec des partenaires stratégiques comme Figma et HashiCorp.

Évolution et Contexte

Contexte de la Période

Cette analyse a couvert la semaine du 2 au 8 février 2026, soit la sixième semaine de l’année 2026. La période s’est située environ quatorze mois après le lancement initial du protocole MCP par Anthropic en novembre 2024. L’analyse a été finalisée le 10 février 2026, offrant un recul de deux jours sur les événements de la semaine.

Développements de la Semaine

La semaine a été marquée par l’entrée stratégique de Google Cloud dans l’écosystème MCP avec deux contributions majeures. Le géant technologique a annoncé un package de transport gRPC qui a répondu à une demande communautaire formulée depuis avril 2025, résolvant des limitations critiques du transport JSON-over-HTTP existant. Cette initiative a permis aux entreprises standardisées sur gRPC d’adopter MCP sans restructuration d’infrastructure. Parallèlement, Google a lancé le 4 février sa Developer Knowledge API avec serveur MCP dédié, offrant un accès machine-readable à l’ensemble de sa documentation technique.

La semaine a également été marquée par la publication d’une vulnérabilité sécurité critique (CVE-2026-25536) dans le SDK TypeScript MCP le 4 février. Cette faille de type race condition, affectant les versions 1.10.0 à 1.25.3 avec un score CVSS de 7.1, a nécessité une action immédiate pour les déploiements production. Le lancement du GitHub MCP Registry le 2 février, avec des partenaires comme Figma et HashiCorp, a complété cette semaine active avec quatre annonces majeures validées.

Évolution et Tendances

Il s’agissait de la première semaine de veille documentée dans ce format d’analyse. Aucun contexte historique n’était disponible pour établir des comparaisons longitudinales. Cette semaine a donc constitué le point de référence initial pour les analyses futures, établissant une base comparative pour mesurer l’évolution de l’adoption enterprise, la maturité sécuritaire du protocole et l’engagement des acteurs majeurs du cloud computing dans l’écosystème MCP.

Actualités

Google Cloud Contribue un Package de Transport gRPC pour MCP

Google Cloud a annoncé début février 2026 une contribution majeure au protocole avec un package de transport gRPC pour MCP. Cette initiative a répondu à une demande communautaire qui avait été formulée depuis avril 2025 et a résolu des limitations critiques du transport JSON-over-HTTP actuel.

Problèmes Adressés

- Surcharge de sérialisation élevée qui impactait les performances

- Long-polling inefficace pour le watch de ressources en temps réel

- Absence de type safety qui compromettait la fiabilité des échanges

Impact Technique

Les entreprises qui étaient déjà standardisées sur gRPC dans leurs architectures de microservices ont pu adopter MCP sans nécessiter de restructuration d’infrastructure majeure. Google a également déployé des serveurs MCP distants full-managed avec des endpoints globalement cohérents pour ses propres services, démontrant ainsi l’applicabilité de cette solution à grande échelle.

Cette évolution architecturale a représenté une avancée majeure permettant l’adoption enterprise du protocole dans des environnements de production exigeants.

Google Developer Knowledge API et Serveur MCP Associé

Le 4 février 2026, Google a lancé en preview publique une Developer Knowledge API accompagnée d’un serveur MCP dédié. Cette initiative a offert un accès machine-readable à l’ensemble de la documentation officielle Google.

Sources Couvertes

- firebase.google.com

- developer.android.com

- docs.cloud.google.com

- Autres propriétés Google destinées aux développeurs

Fonctionnalités Proposées

- Recherche et récupération de documentation au format Markdown

- Intégration native dans les IDE et outils d’intelligence artificielle

- Guidance d’implémentation et troubleshooting assistés par IA

Roadmap

Google a annoncé son intention d’étendre progressivement cette API vers des contenus plus structurés, incluant des samples de code et des références API complètes. Cette approche a illustré un cas d’usage innovant pour la documentation-as-service via le protocole MCP.

Lancement du GitHub MCP Registry

Le 2 février 2026, GitHub a officiellement lancé son MCP Registry avec plusieurs partenaires fondateurs de renom.

Partenaires Fondateurs

- Figma

- Postman

- Dynatrace

- HashiCorp

Fonction et Objectif

Ce registre a constitué un hub centralisé pour la découverte de serveurs MCP, résolvant ainsi les problèmes de discoverability qui existaient dans les workflows d’intelligence artificielle. Bien qu’il s’agissait d’une infrastructure attendue et utile, cette annonce n’a pas représenté d’innovation technique majeure mais plutôt une consolidation nécessaire de l’écosystème.

CVE-2026-25536 : Vulnérabilité Critique dans le SDK TypeScript MCP

Le 4 février 2026, une vulnérabilité de sécurité critique a été publiée au National Vulnerability Database (NVD), nécessitant une attention immédiate de la part des équipes utilisant le SDK TypeScript MCP en production.

Détails Techniques de la Vulnérabilité

- Type : Race condition (CWE-362) dans le SDK TypeScript MCP

- Versions affectées : 1.10.0 à 1.25.3

- Score CVSS v3.1 : 7.1 (HIGH) – AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:L/A:N

- Impact : Fuite de données cross-client via collision d’ID de messages JSON-RPC

Contexte Technique

La faille survenait lors de la réutilisation d’une instance unique McpServer/Server et StreamableHTTPServerTransport pour des connexions clients concurrentes, causant un misrouting des réponses entre différents clients.

Mesures de Mitigation

Deux approches étaient recommandées pour sécuriser les déploiements :

- Upgrade immédiat vers la version 1.26.0 ou supérieure

- Ou : création d’instances fraîches serveur/transport par requête (mode stateless) ou par session (mode stateful)

Au moment de la publication, aucun exploit public n’était connu, mais la nature critique de cette vulnérabilité nécessitait une action rapide pour tous les déploiements en production.

Tutoriels

Aucun tutoriel significatif n’a été publié durant la période du 2 au 8 février 2026. Les ressources pédagogiques détectées ne comportaient pas de dates de publication confirmées dans cette période spécifique.

Développements Techniques

Architecture de Transport gRPC pour MCP

La contribution de Google Cloud concernant le transport gRPC a représenté une évolution architecturale majeure du protocole. Le transport JSON-over-HTTP existant présentait plusieurs limitations qui devenaient problématiques pour les déploiements enterprise à grande échelle.

Limitations du Transport JSON-over-HTTP

Le transport original basé sur JSON-over-HTTP souffrait de trois problèmes principaux qui limitaient son adoption dans des environnements de production exigeants :

- La surcharge de sérialisation JSON générait une latence significative pour les échanges à haute fréquence

- Le mécanisme de long-polling s’avérait inefficace pour le watch de ressources en temps réel, consommant des ressources serveur importantes

- L’absence de type safety au niveau du transport augmentait les risques d’erreurs runtime difficiles à diagnostiquer

Avantages du Transport gRPC

L’implémentation gRPC a apporté des améliorations substantielles :

- Sérialisation binaire via Protocol Buffers, réduisant significativement la latence et la bande passante

- Streaming bidirectionnel natif, idéal pour le watch de ressources en temps réel

- Type safety fort via des schémas Protocol Buffers définis, détectant les erreurs à la compilation

- Compatibilité immédiate avec les infrastructures microservices existantes standardisées sur gRPC

Implications pour l’Adoption Enterprise

Cette contribution a permis aux organisations ayant déjà investi dans des architectures gRPC d’adopter MCP sans nécessiter de restructuration majeure de leur infrastructure de communication. Google a également démontré la viabilité de cette approche en déployant ses propres serveurs MCP distants full-managed avec des endpoints globalement cohérents.

Analyse de la Vulnérabilité CVE-2026-25536

La race condition identifiée dans le SDK TypeScript MCP a révélé un problème de conception dans la gestion des connexions concurrentes.

Mécanisme de la Faille

La vulnérabilité résidait dans la façon dont les instances McpServer/Server et StreamableHTTPServerTransport étaient réutilisées entre plusieurs connexions clients concurrentes. Lorsque plusieurs clients envoyaient des requêtes simultanément, une collision d’ID de messages JSON-RPC pouvait survenir, causant un misrouting des réponses.

Concrètement, un client A pouvait recevoir la réponse destinée au client B, entraînant une fuite de données potentiellement sensibles. Le score CVSS de 7.1 (HIGH) reflétait la gravité de cette fuite, particulièrement dans des contextes où les données manipulées étaient confidentielles.

Architecture Correcte

La version 1.26.0 a corrigé ce problème en implémentant une isolation stricte entre les connexions clients. Les développeurs utilisant des versions antérieures pouvaient également adopter deux patterns architecturaux pour mitiger le risque :

- Pattern stateless : Créer des instances fraîches de serveur et transport pour chaque requête HTTP, garantissant une isolation totale mais avec un overhead de création d’instances

- Pattern stateful : Créer des instances par session client avec un mécanisme de pooling, offrant un équilibre entre performance et isolation

Documentation-as-Service via MCP

La Google Developer Knowledge API a introduit un nouveau paradigme d’utilisation du protocole MCP : la documentation-as-service.

Architecture de l’API

L’API exposait l’ensemble de la documentation technique Google via un serveur MCP dédié, permettant aux outils d’intelligence artificielle et aux IDE d’accéder à ces ressources de manière structurée et machine-readable. Le format Markdown utilisé facilitait le parsing et l’intégration dans différents contextes d’utilisation.

Cas d’Usage Émergents

Cette approche a ouvert plusieurs possibilités innovantes :

- Assistance contextuelle dans les IDE basée sur la documentation officielle en temps réel

- Génération de code assistée par IA avec référence automatique aux best practices documentées

- Troubleshooting automatisé via corrélation entre messages d’erreur et documentation de résolution

- Validation de conformité des implémentations par rapport aux spécifications officielles

La roadmap annoncée vers des contenus plus structurés (samples de code, références API) laissait entrevoir une convergence vers des environnements de développement augmentés par l’IA, où la documentation n’était plus un artefact statique mais une ressource dynamique interrogeable.

Conclusion

La semaine 6 de 2026 a marqué un tournant significatif dans l’évolution du protocole Model Context Protocol avec l’entrée stratégique de Google Cloud. Les deux contributions majeures du géant technologique – le package de transport gRPC et la Developer Knowledge API – ont démontré l’engagement des acteurs majeurs du cloud computing dans cet écosystème et ont ouvert de nouvelles perspectives d’adoption enterprise.

Le transport gRPC a résolu des limitations architecturales critiques qui freinaient l’adoption du protocole dans des environnements de production exigeants, tandis que la Developer Knowledge API a illustré un cas d’usage innovant de documentation-as-service qui préfigurait l’évolution des environnements de développement augmentés par l’intelligence artificielle.

La publication de la vulnérabilité CVE-2026-25536 a rappelé l’importance de la maturité sécuritaire pour un protocole destiné à des déploiements critiques. La réponse rapide avec la version 1.26.0 et les guidelines de mitigation ont démontré la réactivité de l’écosystème face aux problèmes de sécurité.

Le lancement du GitHub MCP Registry a consolidé l’infrastructure de découverte nécessaire à la croissance de l’écosystème, même si cette annonce représentait davantage une évolution attendue qu’une innovation disruptive.

Cette première semaine de veille documentée a établi un point de référence pour mesurer l’évolution future du protocole MCP, particulièrement en termes d’adoption enterprise, de maturité sécuritaire et d’engagement des acteurs majeurs du secteur technologique.

Glossaire – Pour Mieux Comprendre

API (Application Programming Interface)

Une interface de programmation qui permet à différents logiciels de communiquer entre eux. C’est comme une prise électrique standardisée : elle définit comment brancher des appareils (programmes) pour qu’ils fonctionnent ensemble, sans qu’ils aient besoin de connaître les détails internes les uns des autres.

CVSS (Common Vulnerability Scoring System)

Un système de notation standardisé pour évaluer la gravité des failles de sécurité informatique. Le score va de 0 à 10, où 7.0-8.9 est considéré comme “élevé” et nécessite une attention prioritaire. C’est comme un code couleur universel pour les risques de sécurité.

CVE (Common Vulnerabilities and Exposures)

Un identifiant unique attribué à chaque faille de sécurité découverte dans un logiciel. C’est comme un numéro de série qui permet à tous les professionnels de la sécurité de parler de la même vulnérabilité sans confusion.

gRPC (Google Remote Procedure Call)

Une technologie de communication entre programmes informatiques développée par Google. Contrairement aux échanges textuels traditionnels, gRPC utilise un format binaire compact et rapide, comme la différence entre envoyer une lettre manuscrite et un télégramme codé optimisé.

HTTP (HyperText Transfer Protocol)

Le protocole de communication qui permet aux navigateurs web et aux serveurs de s’échanger des informations. C’est la “langue” standard qu’utilisent les ordinateurs pour communiquer sur Internet.

IDE (Integrated Development Environment)

Un logiciel qui regroupe tous les outils dont un développeur a besoin pour créer des programmes : éditeur de code, débogueur, outils de test, etc. C’est comme un atelier complet pour un artisan, plutôt que des outils éparpillés.

JSON (JavaScript Object Notation)

Un format simple et lisible pour structurer des données textuelles. C’est comme un formulaire standardisé où les informations sont organisées de manière cohérente, facile à lire pour les humains et les machines.

JSON-RPC

Une méthode standardisée pour qu’un programme demande à un autre programme d’effectuer une action à distance, en utilisant le format JSON. C’est comme envoyer une demande officielle sur un formulaire standardisé plutôt qu’un message libre.

Long-polling

Une technique où un client demande régulièrement au serveur s’il y a de nouvelles informations disponibles. C’est comme appeler votre banque toutes les heures pour savoir si un virement est arrivé, plutôt que d’attendre qu’elle vous appelle.

Markdown

Un format de texte simple qui permet d’ajouter une mise en forme basique (titres, listes, gras, liens) en utilisant des symboles spéciaux. C’est comme une sténographie de mise en page, rapide à écrire et facile à convertir en formats plus riches.

MCP (Model Context Protocol)

Un protocole développé par Anthropic qui standardise la façon dont les systèmes d’intelligence artificielle accèdent aux informations externes. C’est comme un adaptateur universel qui permet à une IA de se connecter à différentes sources de données de manière cohérente.

Microservices

Une approche architecturale où une application est divisée en petits services indépendants qui communiquent entre eux. C’est comme avoir une équipe de spécialistes plutôt qu’un employé polyvalent : chaque service fait une chose précise très bien.

NVD (National Vulnerability Database)

Une base de données publique maintenue par le gouvernement américain qui répertorie toutes les vulnérabilités de sécurité informatiques connues. C’est comme un registre officiel des problèmes de sécurité découverts dans les logiciels.

Protocol Buffers

Un format de données binaire développé par Google, plus compact et rapide que le JSON textuel. C’est comme la différence entre envoyer des données compressées en code binaire plutôt qu’en texte lisible : moins élégant à lire, mais beaucoup plus efficace.

Race Condition

Un bug qui survient quand deux processus informatiques tentent d’accéder simultanément à la même ressource, créant un résultat imprévisible. C’est comme deux personnes qui essaient de passer une porte en même temps : le résultat dépend de qui arrive en premier, et cela peut causer des problèmes.

Registry (Registre)

Un catalogue centralisé qui liste et organise des ressources logicielles disponibles. C’est comme un annuaire téléphonique ou un catalogue de bibliothèque : il aide à trouver ce qu’on cherche sans avoir à tout explorer manuellement.

SDK (Software Development Kit)

Un ensemble d’outils et de bibliothèques de code qui facilitent le développement de logiciels pour une plateforme spécifique. C’est comme une boîte à outils préfabriquée qui contient les éléments de base dont vous avez besoin pour construire quelque chose.

Sérialisation

Le processus de conversion de données structurées en un format qui peut être transmis ou stocké, puis reconverti. C’est comme emballer des meubles pour un déménagement : vous les démontez pour le transport, puis les remontez à l’arrivée.

Streaming Bidirectionnel

Une communication où les deux parties peuvent envoyer et recevoir des données simultanément en flux continu. C’est comme une conversation téléphonique où les deux personnes peuvent parler et écouter en même temps, plutôt que d’échanger des messages texte un par un.

Transport

La couche technique qui gère la transmission physique des données entre systèmes. C’est comme le choix entre envoyer un colis par camion, train ou avion : le contenu reste le même, mais la méthode de transport change.

Troubleshooting

Le processus de diagnostic et de résolution de problèmes techniques. C’est comme un médecin qui identifie les symptômes, diagnostique la maladie et prescrit un traitement pour un système informatique.

Type Safety

Un mécanisme de programmation qui vérifie que les données sont du bon type avant de les utiliser, prévenant ainsi les erreurs. C’est comme un contrôle qualité qui s’assure que vous mettez du carburant diesel dans un moteur diesel, pas de l’essence.

TypeScript

Un langage de programmation qui étend JavaScript en ajoutant un système de types stricts. C’est comme JavaScript avec des garde-fous supplémentaires qui détectent les erreurs potentielles avant que le programme ne s’exécute.

Vulnérabilité

Une faiblesse dans un système informatique qui peut être exploitée pour compromettre sa sécurité. C’est comme une fenêtre mal fermée dans une maison : elle représente un point d’entrée potentiel pour une intrusion.

Watch de Ressources

Un mécanisme qui surveille en continu les changements sur une ressource et notifie immédiatement quand quelque chose change. C’est comme avoir un détecteur de mouvement plutôt que de vérifier manuellement toutes les heures s’il y a du changement.